Ya han pasado unos días desde que Microsoft liberó la actualización a Windows 10 para todos aquellos que posean Windows 7/8.1. Esta actualización se realizó con una aplicación de por medio, «Obtenga Windows 10», en donde se verificaban entre otras cosas qué elementos podían dejar de funcionar en tu pc al actualizar, sea este por falta de controladores o por incompatibilidad con el hardware.

Y no es de sorprenderse que ya alguien haya utilizado todo este revuelo a nivel mundial para tomar provecho.

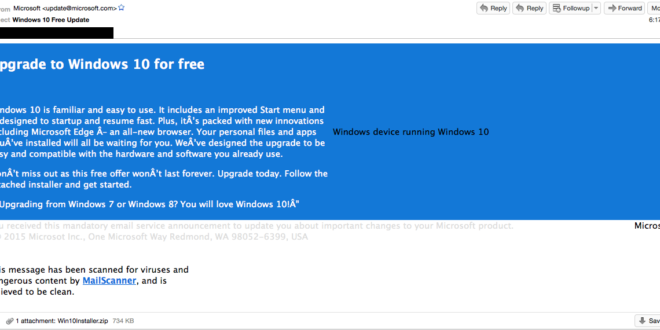

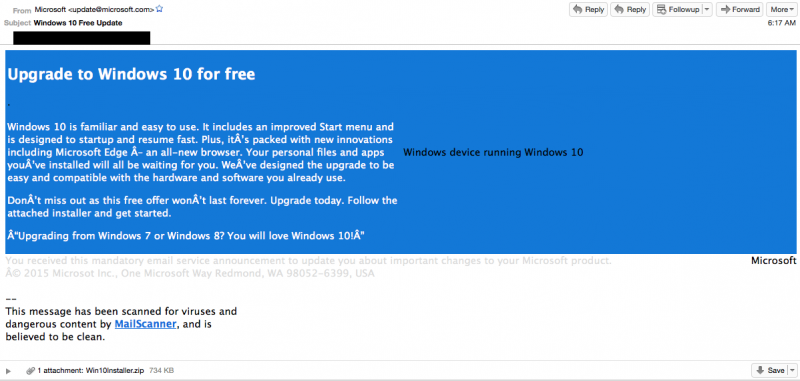

Luego de que Microsoft confirmara la posibilidad de que la actualización a nuestros ordenadores tardaran incluso semanas en llegar, nos aparece la información sobre un correo que se envía a los usuarios en el cual indican pasos para la supuesta instalación de Windows 10.

Este correo, que claramente no es de parte de Microsoft, indica que para la actualización se debe descargar e instalar en un archivo ejecutable que no es nada mas ni nada menos que un ransomware (software maligno para estafar a la gente), el cual luego de ejecutarse, encripta datos para luego pedir recompensa por la liberación de los mismos.

Os aclaramos que no existe ningún método de actualización por correo y que la misma se realiza a través de la aplicación anteriormente mencionada o la descarga de las ISO de Windows 10. Claramente el ingenio de los cibercriminales están atentos a estas oportunidades que se les dan, pero por suerte Cisco ha podido detectar este mail la cual indica que es enviado desde una IP proveniente de Tailandia.

No hace falta mencionar que si os llega este mail, debes de eliminarlo para así proteger tanto tus archivos, como el protegerse a si mismo de una estafa.

¿Has recibido este Correo?

Autor: Noah Román

OneWindows

OneWindows